揭秘比特币索取病毒:如何防范与应对

随着比特币等加密货币的兴起,网络安全问题也日益凸显。比特币索取病毒作为一种新型的网络攻击手段,给用户和企业带来了巨大的损失。本文将为您揭秘比特币索取病毒的特点、传播途径以及防范措施。

一、什么是比特币索取病毒?

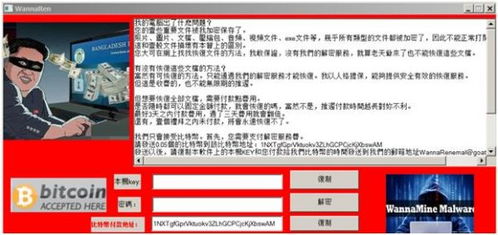

比特币索取病毒,又称勒索病毒,是一种利用加密技术锁定用户数据,并要求支付比特币作为赎金来解锁数据的恶意软件。这种病毒通常会伪装成正常软件,诱使用户下载并执行,从而感染计算机系统。

二、比特币索取病毒的传播途径

1. 漏洞攻击:攻击者利用系统漏洞,如Windows系统漏洞、服务器组件插件漏洞等,快速获取相关服务器权限,植入比特币索取病毒。

2. 弱口令爆破:攻击者针对redis、ssh、3389、mssql、IPC等服务进行爆破弱口令攻击,成功后植入比特币索取病毒。

3. 伪装正常软件:攻击者将比特币索取病毒伪装成游戏软件、娱乐社交软件、安全软件、游戏外挂等进行传播。

三、比特币索取病毒的危害

1. 数据丢失:比特币索取病毒会锁定用户数据,导致用户无法正常使用计算机,严重时甚至导致数据永久丢失。

2. 资源消耗:比特币索取病毒会占用大量系统资源,导致计算机运行缓慢,甚至崩溃。

3. 经济损失:用户和企业需要支付比特币作为赎金,这可能导致巨大的经济损失。

四、如何防范比特币索取病毒?

1. 及时更新系统:定期更新操作系统和软件,修复已知漏洞,降低感染风险。

2. 使用强口令:设置复杂且独特的密码,避免使用弱口令,降低被爆破的风险。

3. 安装杀毒软件:安装正规可靠的杀毒软件,定期进行病毒扫描,及时发现并清除病毒。

4. 谨慎下载软件:从正规渠道下载软件,避免下载来源不明的软件,降低感染风险。

5. 提高安全意识:加强网络安全意识,不轻易点击不明链接,不随意打开陌生邮件附件。

五、应对比特币索取病毒的方法

1. 尽快隔离感染设备:发现感染比特币索取病毒后,立即将感染设备从网络中隔离,避免病毒传播。

2. 寻求专业帮助:联系专业网络安全公司,进行病毒清除和数据恢复。

比特币索取病毒作为一种新型的网络攻击手段,给用户和企业带来了巨大的威胁。了解比特币索取病毒的特点、传播途径以及防范措施,有助于我们更好地保护网络安全,降低感染风险。